2025年10月24日

ランサムウェアによる被害が後を絶ちません。直近でも著名な企業の被害が相次いでおり、社会生活への影響が懸念されます。

本記事では、最新の警察庁の統計からランサムウェア被害の件数や感染経路を確認します。また侵入原因のひとつとして、詐取された認証情報(パスワード等)の悪用が考えられますが、認証情報を狙う攻撃が増加傾向にあり、リスクが高まっていると言えます。そうした攻撃の中でも特に注意が必要と思われる、フィッシング攻撃、 ClickFix(クリックフィックス)攻撃、インフォスティーラー等についても合わせて確認します。

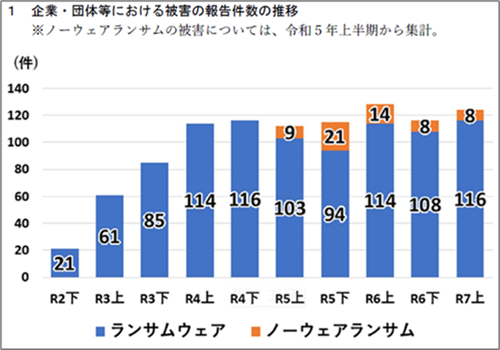

警察庁が公表した「令和7年上半期におけるサイバー空間をめぐる脅威の情勢等について」において、ランサムウェアの被害に関する統計が公表されていますが、令和7年上半期における被害報告件数は116 件であり、令和4年下半期と並んで最多となっています。

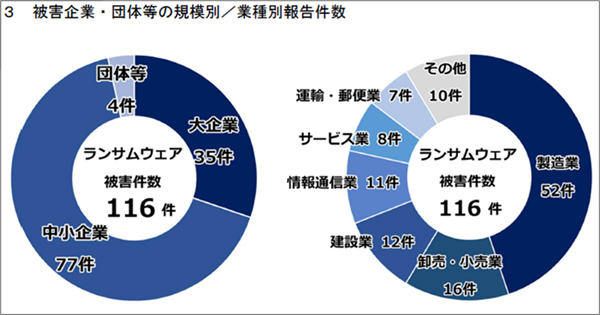

また、被害企業・団体の規模別/業務別報告件数からは、中小企業の被害が約66%と多いこと、様々な業界で被害が発生していることが見て取れます。

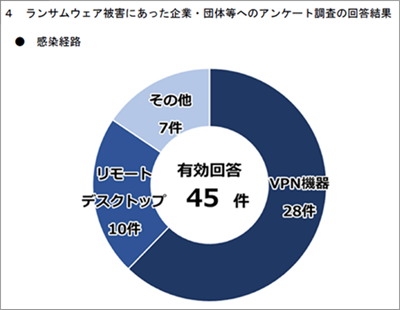

ランサムウェアの感染経路ですが、有効回答数は減少しますが、VPNが約62%、RDS(リモートデスクトップ)が約22%となり、このふたつで8割以上となっています。

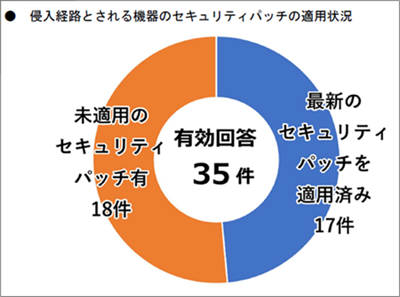

また、侵入経路とされる機器のセキュリティパッチの適用情報については、約49%が適用済みという回答でした。

脆弱性対策が非常に重要なことは当然ですが、この結果からは、VPN機器等において、最新のセキュリティパッチを適用していても侵入されるケースが多いことが見て取れます。

そうしたケースでは、ゼロデイ攻撃等の可能性もありますが、設定の不備を突く、認証を突破する等といった攻撃手法がとられている可能性が高いと考えられます。

警察庁資料内のコラム「ランサムウェアに関するサイバー特別捜査部による分析」では、VPN機器等からの侵入の原因として、以下のようなこと等が挙げられています。

・ID・パスワード等が非常に容易であったこと

・不必要なアカウントが適切に管理されずに存在していたこと

実際に、海外支社等の機器を管理できていなかったためにそこから侵入され、国内の本社が被害に遭った事例や、試験的に作成したアカウントの容易な認証情報を利用されて侵入された事例が把握されているとのことです。

存在するアカウントの網羅的な把握や、多要素認証の導入を含めた認証の強化が必要と言えます。

また、休日中の侵入・暗号化の実行、バックドアの設置、ログやバックアップの消去といった攻撃手法にも触れ、日頃からのログの取得・保管やバックアップのオフライン環境での保管といった対策が必要としています。

認証の突破については、認証情報を狙う攻撃によって認証を盗まれ、悪用される場合もあると推測されます。 認証情報を狙う攻撃については、昨今、注意するべき動向が発生していますので、以下にて概説します。

インフォスティーラーはマルウェアの一種で、情報の詐取を目的としたものです。感染してしまった場合、ID、パスワードといった認証情報の他、ログインセッションのCookie等も盗まれる恐れがあり、非常に危険なマルウェアと言えます。

感染経路は一般的なマルウェアと同様、攻撃メールやマルウェアの拡散等を目的としたWeb広告の他、Clickfix攻撃等が考えられています。特に昨今急増しているClickfix攻撃から感染する事例が多く報告されているようです。

ClickFix攻撃は、人間の心理的な隙等につけこみユーザーを騙そうとする、ソーシャルエンジニアリング手法に基づいた攻撃手法です。

現在確認されている典型的な事例としては、Webページ上に偽のCAPTCHA画面等を出して、ショートカットキーを利用する等の指示を出し、不正なコマンドを実行させ、ウイルスに感染させるといったパターンがあげられます。

ClickFix攻撃に誘導される経路としては、Webブラウジング中に表示される他、攻撃メール上のリンクや、添付ファイルからといった例も確認されています。

また、ClickFix攻撃を通じて先述のインフォスティーラーに感染させられる事例が多く報告されている点からも、現在特に注意が必要な攻撃と言えます。

フィッシング攻撃もソーシャルエンジニアリング手法に基づいた攻撃です。実在する組織に巧妙になりすましたメールを送り、リンク先の偽のサイトから、ID、パスワード、クレジットカード番号、暗証番号といった個人情報を詐取しようとしようとする手口が典型的なものです。

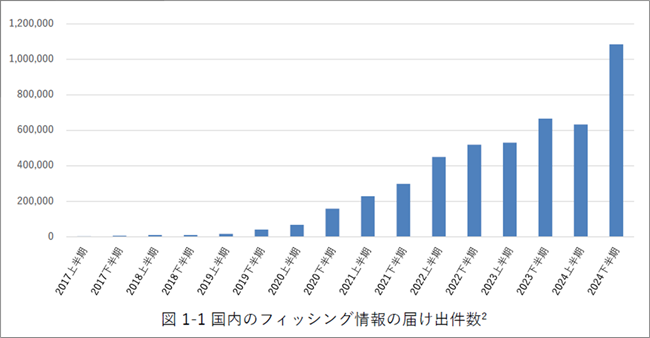

攻撃メールのリンクや添付ファイルを通じてウイルスに感染させようとする手法は古くからありましたが、フィッシング攻撃は2020年頃から爆発的に増加しています。オンライン証券口座の乗っ取りが問題になっていますが、その大きな原因のひとつとして考えられています。

なりすましに使われる組織については、EC、クレジット、航空、配送、銀行、金融、オンラインサービス等の企業が多いと報告されており、一般消費者向けの攻撃という傾向が見られますが、他の対象向けの攻撃への応用も想定されます。

フィッシング対策協議会「フィッシングレポート 2025」より 国内のフィッシング情報の届け出件数

以上のようにソーシャルエンジニアリングの新しい形態であるClickFix攻撃やフィッシング攻撃が拡大、変化しており、Webのブラウジングにおいてもメールの受信においても、攻撃を受けるリスクが高まっている状態と言えるのではないでしょうか。

従業員の一人がClickFix攻撃やフィッシング攻撃等からインフォスティーラーに感染し、VPNの認証情報を盗まれ、組織がランサムウェアに感染し、事業に多大なダメージを受けるということも考えられます。

エンドポイントセキュリティ等、システム面での対策が重要であることはもちろんですが、同時に、私用端末の利用を禁止する、従業者への教育を徹底するといった対応が求められると言えます。 従業者への教育については、当機構でもご要望に合わせて提供が可能です。お気軽にお問合せください。

当機構では、ブログの新規公開をニュースレターにてお知らせしております。ニュースレターの受信をご希望の方はこちらのフォームよりお気軽にお申込みください。

個人情報に関わる資格制度の運営や社員教育、認証付与など総合的ソリューションを提供し、個人情報保護の推進に貢献してまいります。