2026年3月13日

情報セキュリティ対策の強化等、IT推進を担う独立行政法人であるIPA(情報処理推進機構)は、毎年、ランキング形式の情報セキュリティ10大脅威を発表しています。情報セキュリティ対策の検討に際し把握しておくべき資料と言えます。

10大脅威は前年に発生した情報セキュリティ事故や攻撃の状況等から選出された脅威候補の中から、情報セキュリティ分野の研究者、企業の実務担当者などで構成された「10大脅威選考会」の投票によって決定されています。

すでに2026年度版の10大脅威が発表されていましたが、今回、組織編の脅威の解説書も公表されました。以下の各脅威のそれぞれについて、「脅威と傾向」「攻撃手口」「事例または傾向」「対策と対応」が解説されています。組織の情報セキュリティ対策を考えるためにご一読いただくことをおすすめいたします。

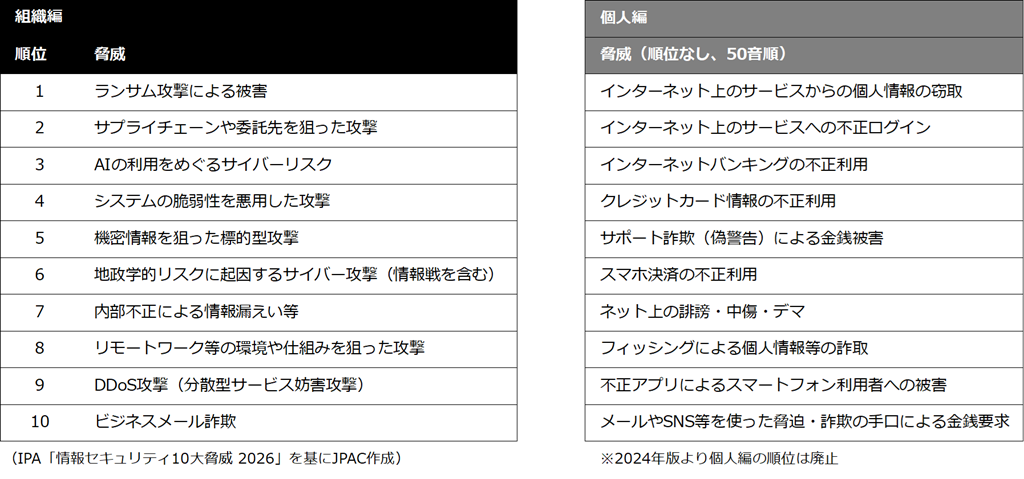

情報セキュリティ10大脅威 2026

※組織編については順位が掲載されていますが、解説書の留意事項として「順位の高低によらず、組織の環境に照らし合わせて、優先すべき脅威を整理し、優先順位に沿って対策 を実施する必要がある」「今回ランクインしなかった脅威でも、被害が発生するリスクはある。現在実施中の対策を見直し、必要な調整をした上で、対策を継続することが重要である」とされていることにご注意ください。

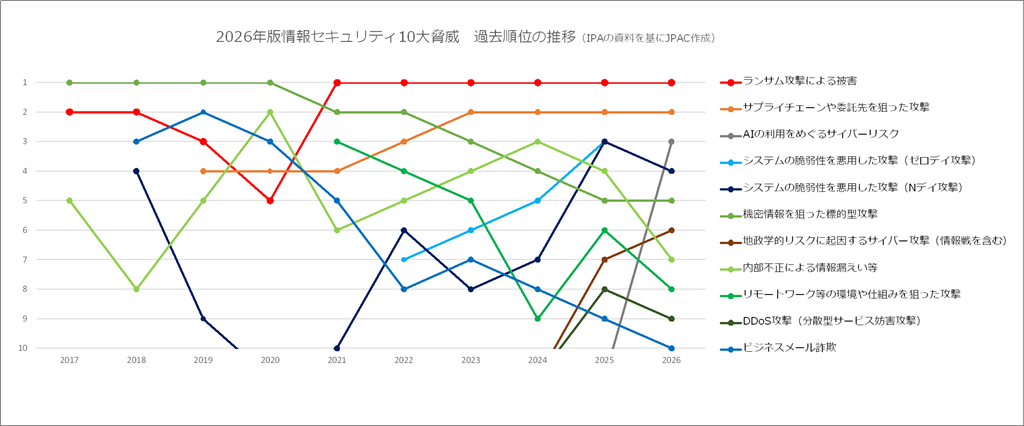

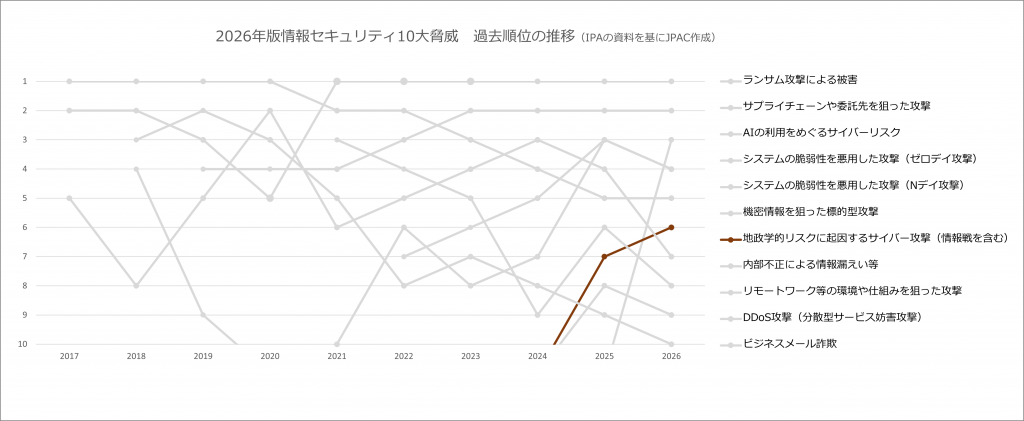

選出される10大脅威とその順位は毎年変動しています。上記グラフは2026年版で選出された10大脅威(組織編)の過去の順位の推移になります(脅威の名称は年によって若干の変化があるものもありますが、同一の脅威とみなしました)。

2026年版で4位となっている「システムの脆弱性を悪用した攻撃」ですが、2025年に、それまで存在した「修正プログラムの公開前を狙う攻撃(ゼロデイ攻撃)」と「脆弱性対策情報の公開に伴う悪用増加」が統合されたものです(IPAプレスリリース 2025年1月30日)。本グラフでは、「システムの脆弱性を突いた攻撃(ゼロデイ攻撃)」及び「システムの脆弱性を突いた攻撃(Nデイ攻撃)」として、それぞれの過去の順位の推移も示しています。そのためグラフ上では脅威の数が11となっています。

なお、IPAの資料においては、2023年版までは各脅威について前年順位が併記されていましたが、2024年版からはそれに代わり、選出回数と連続選出回数が併記されるにとどまっていますのでご留意ください。

以下では、いくつかの脅威をピックアップし、その概要や参考となる情報等をお伝えします。

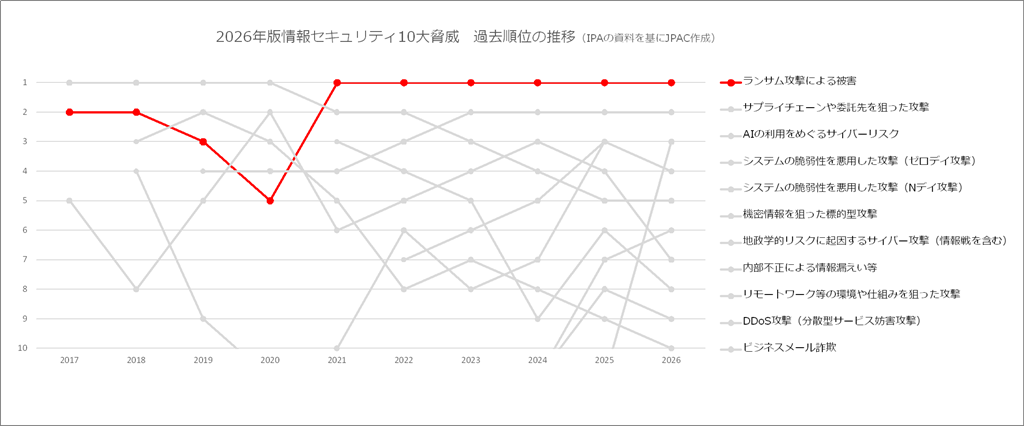

1位のランサムウェアによる被害は、11年連続11回目の選出、直近の6年間は継続して1位となっています。被害事例は枚挙にいとまがなく、2026年に入ってからも多数の被害が報道されています。解説書では、昨今はデータ連携基盤が標的にされ、被害が広範となり市場への影響も大きいと指摘されています。

以下では、警察庁の資料「令和7年上半期におけるサイバー空間をめぐる脅威の情勢等について」より、対策に有用となると思われる、被害の傾向等を概説します。

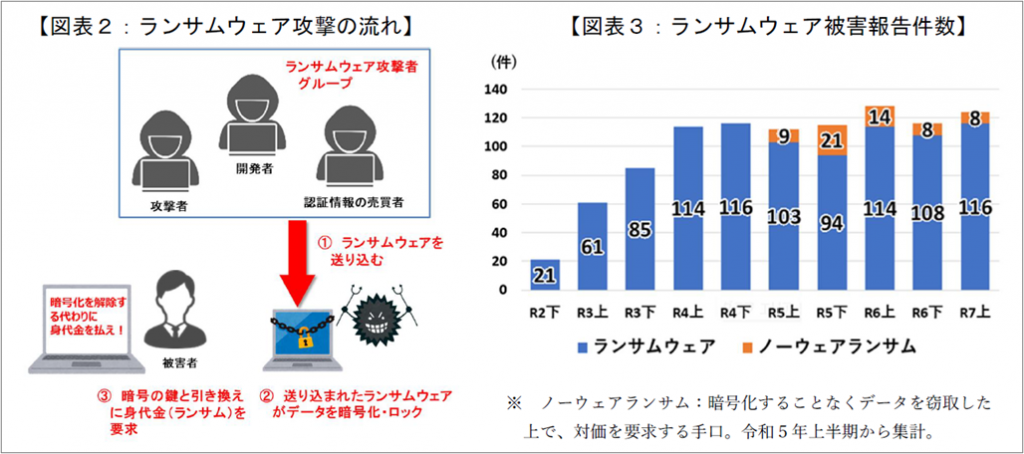

ランサム攻撃とは、PC やサーバー内のデータ窃取や暗号化、窃取した情報の暴露予告を行い、これらを取引材料とした様々な 脅迫により金銭を要求する攻撃のことを言います。主にランサムウェアと呼ばれるデータを暗号化するマル ウェアを用いるが、ランサムウェアを用いない「ノーウェアランサム」という攻撃もあります(図表2)。被害報告件数が高止まりしており、予断を許さない状況です(図表3)。

事案捜査等により、ランサムウェアの開発・運営者と攻撃者との関係(RaaS:Ransomware as a Service)やネットワークに侵入するための認証情報等の売買者(IAB: Initial Access Broker)の存在が判明しており、ランサムウェア被害拡大の背景の一つとして指摘されています(以下図表4のみ、「令和6年上半期におけるサイバー空間をめぐる脅威の情勢等について」より引用)。

令和7年上半期に被害を受けた企業・団体の規模、業種は上記グラフの通りです。報道等では大企業の被害が目立ちますが、中小企業の被害が多いことに留意する必要があります。また、製造業における被害が多いですが、様々な業種で被害が発生しています。

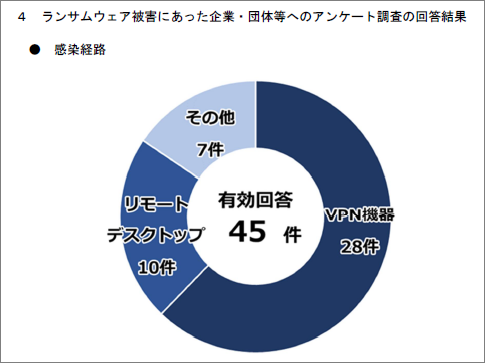

被害を受けた企業・団体の感染経路(有効回答45件)の内訳は上記になります。VPN機器からの侵入が約62%と最も多くなっています。それに続くリモートデスクトップも約22%と、このふたつで大半を占めています。

被害を受けた企業・団体において、バックアップを取得していた企業は約96%でした(有効回答53件)。しかし、復元を試みても約85%は被害直前の水準まで復元できず、その理由としてはバックアップも暗号化されたという回答が約64%となっていました(有効回答35件)。ただバックアップを取るだけではなく、3-2-1ルールを運用し、1つをオフサイトに保管するといった対応が求められると言えます。

2位のサプライチェーンや委託先を狙った攻撃は8年連続8回目の選出となっており、特に直近4年間は2位と高い順位が続いています。

この脅威は、商品の企画から、開発、調達、製造、在庫管理、物流、販売といったビジネス上のサプライチェーンに対する攻撃と、ソフトウェア開発上の繋がり(ライブラリ、ツール、開発者やインフラ等)であるソフトウェアサプライチェーンに対する攻撃との2種類に大別されます。

ビジネスサプライチェーンへの攻撃では、標的となる組織(大企業等)よりもセキュリティが脆弱な、国内外の関連会社や業務委託先等がターゲットとされます。解説書では、業務委託先がランサム攻撃の被害に遭った事例があげられています。

業務委託にともなって個人情報の提供が発生する場合は、個人情報保護法への対応も求められます。委託(業務委託に伴う提供)に該当するかどうかを適切に整理し、該当する場合は委託先の監督の義務を果たす必要があります。

委託先の監督として求められることとしては、1.適切な委託先の選定、2.委託契約の締結、3.委託先における個人データ取扱状況の把握があります。特に3において、再委託先等についても把握の上、監督を行き届かせる必要がある点にあらためてご注意ください。(参考:当機構ブログ過去記事「第三者提供、委託、共同利用の違い」)

委託先の監督 3.委託先における個人データ取扱状況の把握 のイメージ(当機構作成)

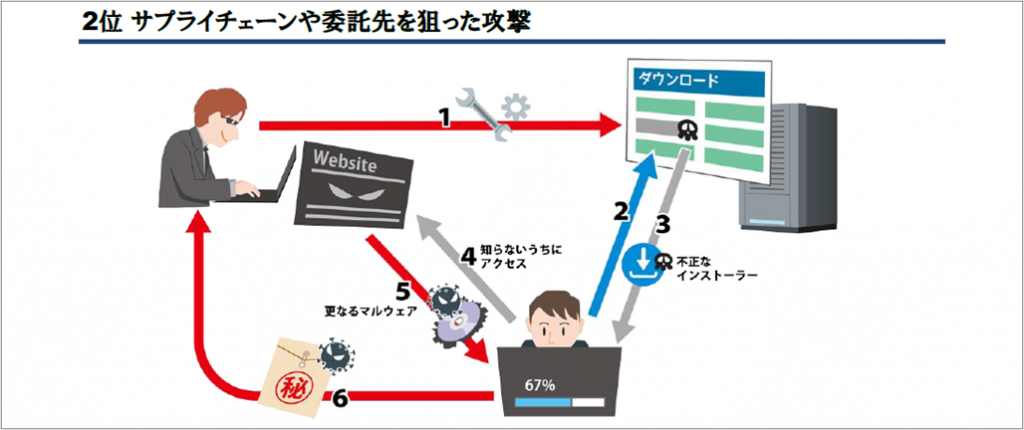

ソフトウェア開発元のソフトウェアにマルウェアを仕込み、利用者の機器をマルウェアに感染させる手口や、MSP(マネージドサービスプロバイダー)が利用する資産管理ソフトウェア等にマルウェアを仕込む手口が挙げられています。

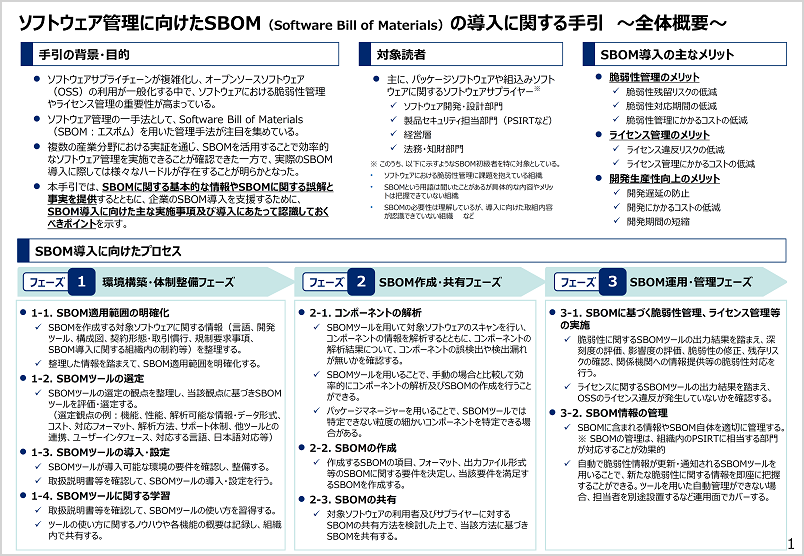

ソフトウェアサプライチェーン攻撃に対し、ソフトウェアのセキュリティを確保するための管理手法として「SBOM」(ソフトウェア部品表)が着目されています。経済産業省は2023年7月に「ソフトウェア管理に向けたSBOM(Software Bill of Materials)の導入に関する手引」を策定し、その後も改訂を加えていますで、参照を推奨します。

「ソフトウェア管理に向けたSBOMの導入に関する手引」(経済産業省 2023年7月28日公開) 概要資料より、全体概要

本脅威に関連するリスクとして、クラウドサービス、特にSaaSサービスのサプライチェーンからの情報漏えいリスクがあげられると言えます。

クラウドサービスにおいては、提供者・利用者の双方において、設定ミスが発生し、情報の漏えい等が発生するリスクがあります。総務省が「クラウドの設定ミス対策ガイドブック」を公表していますので、ご一読を推奨します。

なお、個人情報保護法との関連では、また、クラウドサービス運営事業者がサイバー攻撃被害を受けた事件に関して、個人情報の提供元の事業者が業務委託に該当しないと判断していたにも関わらず、個人情報保護委員会が委託(業務委託にともなう提供)に該当すると判断した事例があり、注意喚起が出されています。こちらもご留意ください。

・参考:当機構ブログ過去記事「クラウドの利用が委託に当たるかの判断基準 」

生成AIサービスの急速な普及により、2026年で初選出となった脅威です。解説書では以下のようなリスクがあげられています。

職場の許可を得ない状態での個人的なWEBサービス、クラウドサービスの利用はシャドーITと呼ばれていますが、同様に、シャドーAIと呼ぶべき状況が発生しています。機密情報、個人情報等、職場外への持ち出しが禁止されているデータを AI に入力してしまった場合、情報漏えいにつながります。職場が従業員の個人アカウントによる AI の業務利用を認識できないこともリスクと言えます。

対話型のAIは時に、架空の情報をあたかも事実のように自信をもって回答することがあります(ハルシネーション)。誤った生成結果を鵜呑みにしてしまうリスクが発生するため、利用者はAIの結果を精査をすることが求められます。

攻撃者がAIを利用する場合、サイバー攻撃の能力が増長します。例えば、精度の高い翻訳機能により、Web ページやフィッシングメールの文面を標的の母国語 で違和感なく表現することが可能になるため、言語を超えた攻撃が容易になります。その他にも生成AI を利用することが様々な攻撃が容易に展開できるようになり、 攻撃の頻度・数量が増えたり、技術水準が高まるといった状況が発生しています。

経産省が、AI開発・提供・利用にあたって必要な取組についての基本的な考え方を示した「AI事業者ガイドライン」を公開しています。AI開発者向け、AI提供者向け、AI利用者向け、それぞれに向けた事項が示されているため、該当する事項の確認を推奨します。

「AI事業者ガイドライン(第1.1版)本編(概要)」より、AI利用者に関する事項

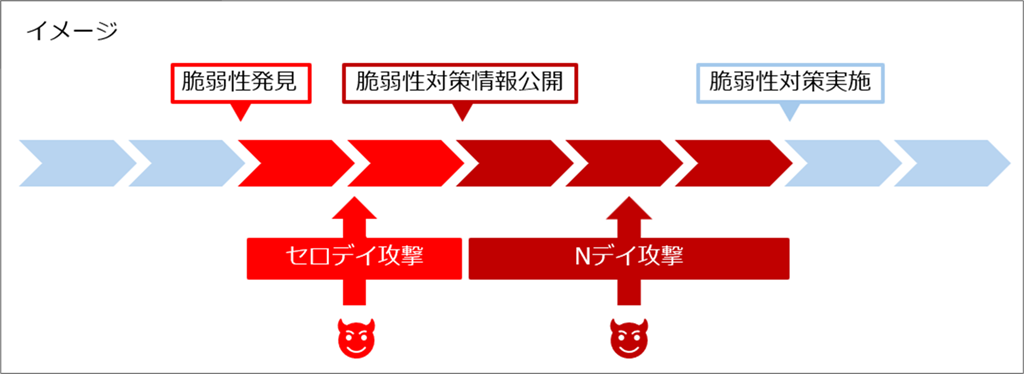

2026年版で4位となっている「システムの脆弱性を悪用した攻撃」ですが、2025年に、それまで存在した「修正プログラムの公開前を狙う攻撃(ゼロデイ攻撃)」と「脆弱性対策情報の公開に伴う悪用増加」が統合されたものです。本グラフでは、「システムの脆弱性を突いた攻撃(ゼロデイ攻撃)」及び「システムの脆弱性を突いた攻撃(Nデイ攻撃)」として、それぞれの順位の推移を残しています。ゼロデイ攻撃は2022年から脅威が高まってきており、Nデイ攻撃は順位の変動はありますが継続的に脅威にあげられていました。

ソフトウェアから欠陥(バグ)を完全になくすことは不可能ですが、特に、第三者が悪用可能なものを脆弱性と言います。脆弱性がある状態は、セキュリティ上の欠陥が放置されている状態と言えます。

脆弱性は日々新しく発見されており、そのたびに、ベンダー等は対策情報を公開します(修正プログラムの提供等)。事業者側は、それらの対策を実施する必要があります(修正プログラムの適用等)。

攻撃者は、脆弱性が発見されると、それをサイバー攻撃に悪用します。ベンダーが脆弱性対策情報を公開する前の攻撃をゼロデイ攻撃、脆弱性対策情報が公開されてから事業者が対策を実施するまでの期間の攻撃をNデイ攻撃と呼んでいます。

公開された脆弱性に対して短期間で攻撃ツールが作成されダークウェブ上で販売されたり、攻撃サービスとして提供されたりすることが確認されています。脆弱性が発見されてから攻撃が発生するまでの時間が短くなっているため、より早急な脆弱性対策の実施が求められています。

一方であらゆる脆弱性へ一律に対応には膨大な時間がかかるため、危険度をレベル分けし、優先度をつけて対応していくことも必要になります。また、ソフトウェアの依存関係が複雑化しているため、上述したSBOMが着目されています。

昨年された脅威で、昨年よりひとつ順位をあげています。脅威の名称ですが、昨年は「地政学的リスクに起因するサイバー攻撃」でしたが、今年は「地政学的リスクに起因するサイバー攻撃(情報戦を含む)」となりました。

地政学的リスクとは、地理的な条件との関係により、政治的・軍事的な緊張が引き起こすリスクを指します。政治的に対立する周辺国に対して、社会的な混乱を引き起こすことを目的としたサイバー攻撃を行う国家が存在しますが、この場合のサイバー攻撃は、外交・安全保障上の対立をきっかけに、嫌がらせや報復、周辺国の機密情報 の窃取、外貨獲得等が目的とされます。そのほか、SNS を中心として、他国の評判を貶め自国に優位な状況を作ること等を目的とした偽情報による影響工作(情報戦)も行われています。

攻撃の手口としては、DDoS攻撃、ランサム攻撃を偽装したサイバー攻撃、ネットワーク貫通型攻撃、スピアフィッシングによる情報窃取、偽情報の流布等があげられています。

事例としては、以下のような報道等があげられています。

親ロシアのハクティビストNoName057(16)が日本のWebサイトを攻撃(SOMPO CYBER SECURITY)

ドイツがロシア非難、航空安全へのサイバー攻撃と選挙での偽情報拡散 国際ニュース:AFPBB News

ロシア「国際協力」で日本に情報操作 途上国支援、SNSで批判あおる – 日本経済新聞

本脅威への対策としては、様々な攻撃の手口に共通する対策の他、その性質上、警察庁サイバー警察局や内閣サイバーセキュリティセンターからの情報収集が求められると思われます。

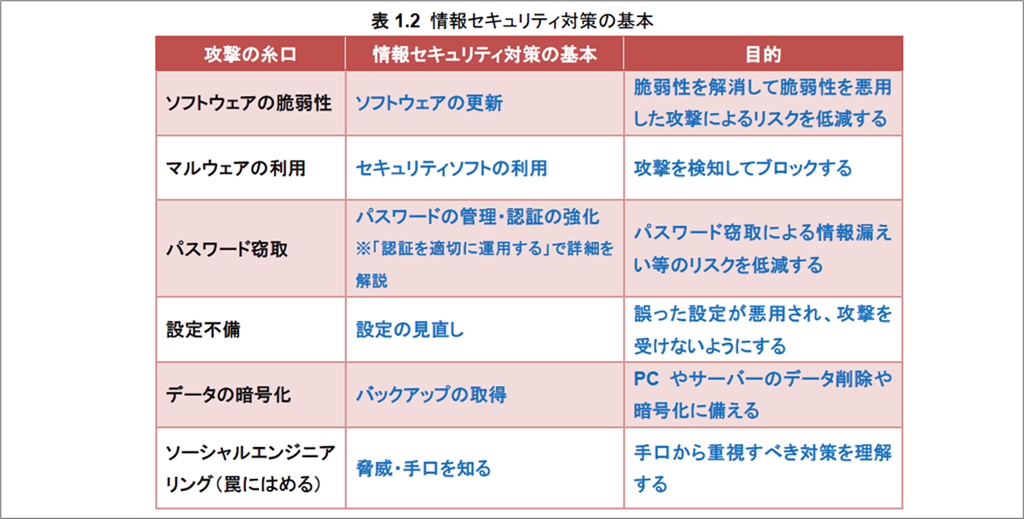

解説書では、情報セキュリティ対策の基本」が重要としています。情報セキュリティ上の脅威は、10大脅威以外にも多数存在し、多岐に渡ります。しかし攻撃者による「攻撃の糸口」は似通っており、脆弱性の悪用、マルウェアの利用、ソーシャルエンジニアリング等、古くから知られている手口にこれら糸口が使われています。

情報セキュリティ10大脅威2026においては、以下のように攻撃の糸口を6つに分類し、それぞれに該当する対策を「情報セキュリティ対策の基本」としています。「攻撃の糸口」に変化がない限り、「情報セキュリティ対策の基本」による効果が期待でき、 これを意識して継続的に対策を行うことで、被害の低減が可能であるとされています。

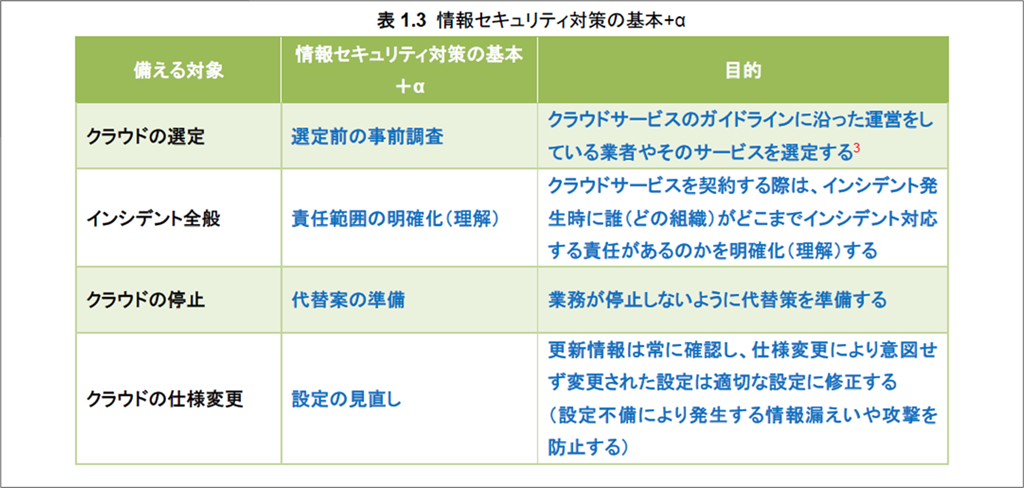

クラウドサービスを利用する場合は、+αとして以下が挙げられています。

本記事は以上となります。各脅威の詳細やこちらで触れられなかった脅威やについては、組織編の脅威の解説書を直接ご参照ください。

当機構では、ブログの新規公開をニュースレターにてお知らせしております。ニュースレターの受信をご希望の方はこちらのフォームよりお気軽にお申込みください。

個人情報に関わる資格制度の運営や社員教育、認証付与など総合的ソリューションを提供し、個人情報保護の推進に貢献してまいります。