2024年1月31日

情報セキュリティ対策の強化等、IT推進を担う独立行政法人であるIPA(情報処理推進機構)は、毎年、ランキング形式の情報セキュリティ10大脅威を発表しています。

前年に発生した情報セキュリティ事故や攻撃の状況等から選出された脅威候補の中から、情報セキュリティ分野の研究者、企業の実務担当者などで構成された「10大脅威選考会」の投票を経て決定されており、情報セキュリティ対策を見直す上で、まず把握しておくべき情報となっています。

先日、2024年度版の10大脅威が発表されました(解説資料は後日公開予定)。

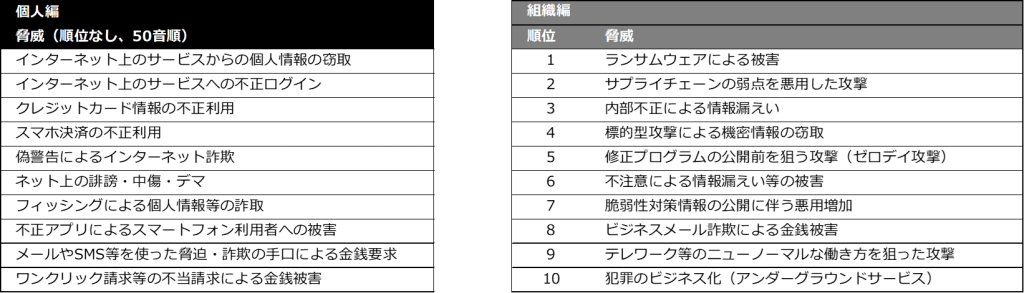

2024年版では、個人編の順位は各脅威の危険度が人によって異なること、順位を危険度と誤って認識してしまうと下位の脅威への注意がおろそかになる恐れがあることから、廃止されています。

(IPA「情報セキュリティ10大脅威 2024」を基にJPAC作成)

個人編、組織編ともに、選出された脅威は昨年と同様でしたが、組織編においては順位の入れ替えが発生しています。

ただし、個人編、組織編どちらについても、2023年版解説書の留意事項にも記載されていたように、「順位が高いか低いかに関わらず、自身または組織が置かれている立場や環境を考慮して優先度を付け、適切な対応を取る必要がある」こと、「ランク外の脅威だから対策を行わなくて良いということではなく、継続しての対策が必要となる」ことにはご留意ください。

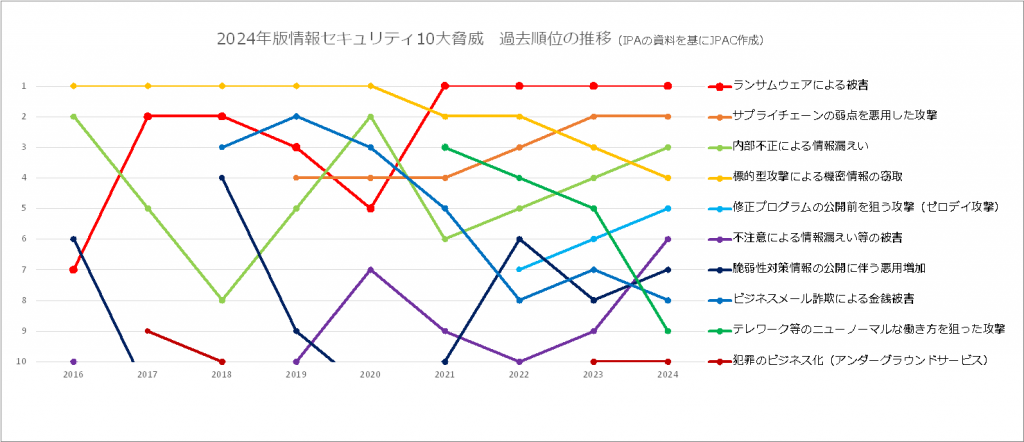

前年に発生した情報セキュリティ事故や攻撃の状況等から脅威の順位は変動します。上記グラフは2024年版10大脅威(組織編)の過去順位の推移になります(IPAが発表した過去の情報セキュリティ10大脅威の順位を基に当機構にて作成。脅威の名称については年によってやや変化があるものもありますが、2024年版と同一の脅威とみなしています)。

前年に発生した情報セキュリティ事故や攻撃の状況等から脅威の順位は変動します。上記グラフは2024年版10大脅威(組織編)の過去順位の推移になります(IPAが発表した過去の情報セキュリティ10大脅威の順位を基に当機構にて作成。脅威の名称については年によってやや変化があるものもありますが、2024年版と同一の脅威とみなしています)。

ただ、IPAの該当ページでは、2023年版までは各脅威の前年順位が併記されていましたが、2024年版ではそれに代わり、何年連続・何回目の選出となるのかが併記されています。個人編で順位が発表されなくなりましたが、組織編においても個人編と同様の考え方が一部反映されている可能性がある点にはご留意ください。

また、脅威の選出回数が記載されていますが、長年脅威に選出され続けているということは、未だに対策できていない組織や被害が多いということが想像されます。

2024年版の各脅威の解説資料はまだ公開されていませんが、本ブログでは、いくつかの脅威について参考情報等をお伝えします(参考:2023年版の簡易説明資料(スライド))。

9年連続9回目の選出となっています。

9年連続9回目の選出となっています。

当機構でも2022年1月にホワイトペーパー「拡大するランサムウェアビジネス(執筆:セキュリティリサーチャーキタきつね氏)」を公開しておりましたが、その後も被害件数が増大しています。

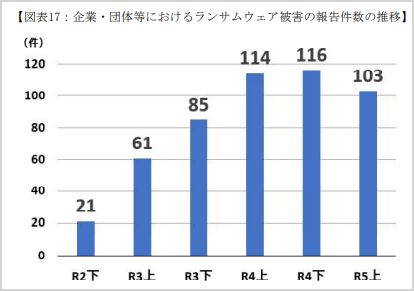

警察庁による「令和5年上半期におけるサイバー空間をめぐる脅威の情勢等について」において、ランサムウェア被害についてもまとめられています。

被害の報告件数は以下画像の通りです。令和3年より急激に増加し、令和4年以降、高い水準が続いています。

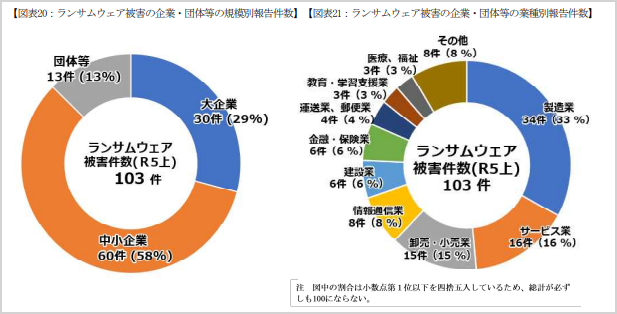

令和5年度上半期に被害を受けた企業・団体の規模、業種は以下の通りです。中小企業の被害が多いことに留意する必要があります。

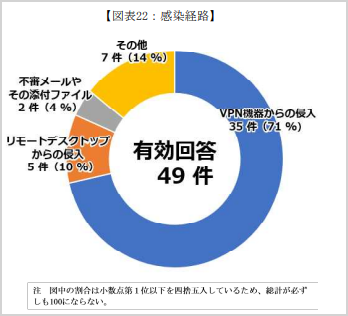

令和5年度上半期に被害を受けた企業・団体の感染経路(有効回答49件)の内訳は以下になります。VPN機器からの侵入が70%超となっており、特に対策が必要となっています。

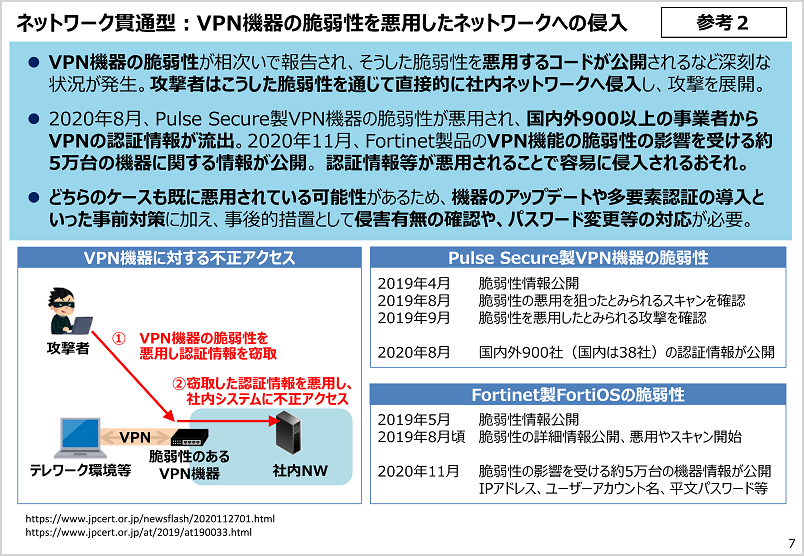

参考:経済産業省 最近のサイバー攻撃の状況を踏まえた経営者への注意喚起(2020年12月18日)より

グローバルにおいても、直近のチェック・ポイント・リサーチのリリースでは2023年を「大規模なランサムウェア攻撃によって世界中の組織が前例のない影響を受けた年」と位置付けているなど、甚大な被害が続いています。

ランサムウェア対策については、内閣サイバーセキュリティセンター(NISC)の「ストップ!ランサムウェア特設ページ」をご覧いただくことをおすすめします。IPA、経済産業省、警察庁等、関係機関の取組へのリンクがまとまっていますので、組織が置かれた状況などに応じて必要な情報にアクセスすることができます。

6年連続6回目の選出となっています。

6年連続6回目の選出となっています。

一口にサプライチェーン攻撃と言ってもいくつかの分類が考えられますが、参考として、トレンドマイクロ社では以下の3種に分類しています。

・ソフトウェアサプライチェーン攻撃:ソフトウェアの製造や提供の工程を侵害し、ソフトウェアそのものやアップデートプログラムなどに不正コードを混入し、標的組織に侵入する攻撃。主な攻撃経路として、オープンソースコード、システム管理ツール、利用するアプリケーションなどが挙げられる。

・サービスサプライチェーン攻撃:MSP(マネージドサービスプロバイダ)などのサービス事業者を侵害し、サービスを通じて顧客に被害を及ぼす攻撃。

・ビジネスサプライチェーン攻撃:標的組織の関連組織や子会社、取引先などを侵害し、業務上の繋がりを利用して標的組織へ攻撃する。

サプライチェーン攻撃については、「サイバーセキュリティ経営ガイドラインVer 3.0(経済産業省)」や「「サイバーセキュリティ経営ガイドラインVer.3.0実践のためのプラクティス集 第4版(IPA)」にて対策の推進方法が解説されていますのでご確認をおすすめいたします。またIPAが様々なサプライチェーンリスクマネジメントに関して調査・研究報告書を公開しています。

製造業等において子会社等を狙うビジネスサプライチェーン攻撃は被害報道も多いためイメージがしやすいかと思いますが、ソフトウェアやサービスのサプライチェーンも攻撃の起点として狙われていることをあらためてご確認ください。

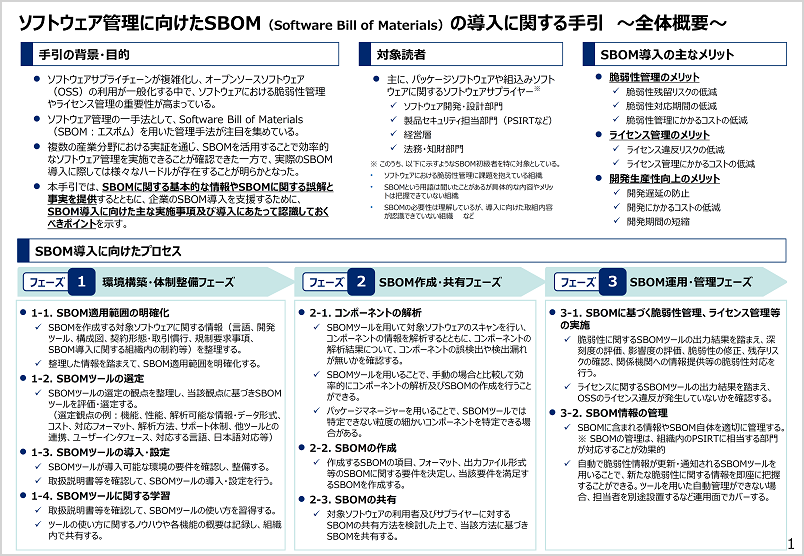

ソフトウェアサプライチェーン攻撃に対しては、ソフトウェアのセキュリティを確保するための管理手法として「SBOM」(ソフトウェア部品表)が着目されています。経済産業省は2023年7月に「ソフトウェア管理に向けたSBOM(Software Bill of Materials)の導入に関する手引」を策定しています。

参考:「ソフトウェア管理に向けたSBOMの導入に関する手引」(経済産業省 2023年7月28日公開) 概要資料より、全体概要

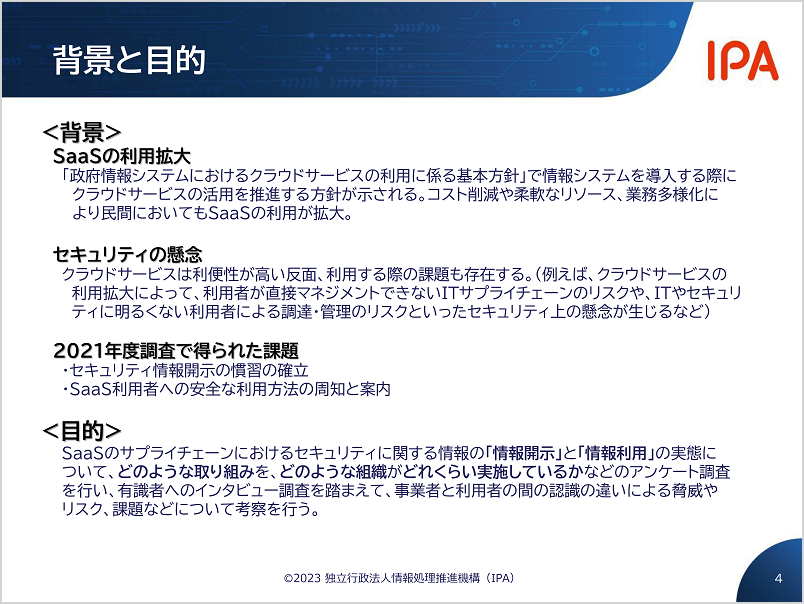

またクラウドサービス、特にSaaSサービスのサプライチェーンのセキュリティリスクも高まっており、IPAがクラウドサービス(SaaS)のサプライチェーンリスクマネジメント実態調査を実施している他、総務省が「クラウドサービス利用・提供における適切な設定のためのガイドライン」等を公表しています。

参考:「クラウドサービス(SaaS)のサプライチェーンリスクマネジメント実態調査」(IPA 2023年7月24日公開) 概要説明書より、調査の背景と目的

9年連続9回目の選出となっています。

9年連続9回目の選出となっています。

情報をメールで不正に外部に送信する、USB等を接続し、不正にデータをダウンロードして持ち出す、クラウドサービス等から不正にデータをダウンロードする、といった手口が典型的な事例かと思われます。

基本的な対策としては適切なアカウント管理、アクセス管理が必要となります。管理者と利用者のアカウントを峻別し、個人ごとにアカウントを作成した上で、情報へのアクセス、複製、ダウンロード等の権限について、個人のアカウントごとに必要最小限とすることが必要です。

業務用のデバイスへの私用のスマートフォン、USB等の接続を不可とする対応も望まれます。

また、退職者等が在職中に付与されていたアカウントを悪用し、退職後に情報を盗む事故も発生しています。不要となったアカウントは速やかに削除しなければ大きなリスクが発生すると言えます。

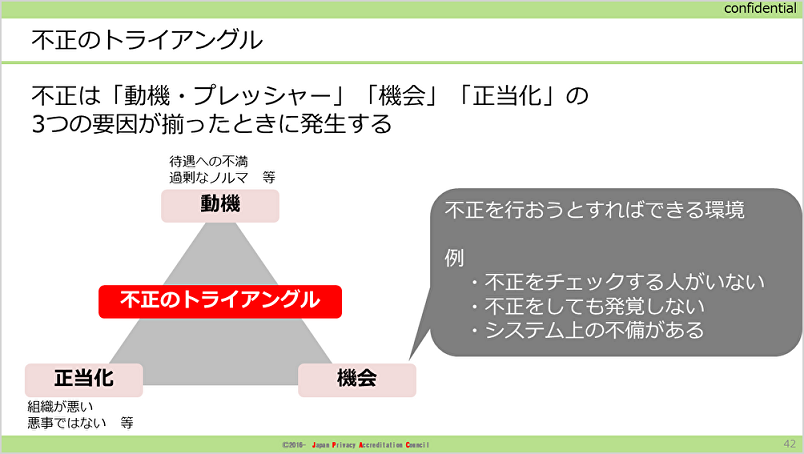

特に近年はクラウドサービスとテレワークの普及により、上司や同僚の目の届かない場所で仕事をする場面が増え、内部不正が可能となる機会が増加し、リスクが高まっていると言えます。クラウドサービスにおけるアカウントの管理やアクセス制限等は必須と言えます。

組織としての対応を検討するためには、「組織における内部不正防止ガイドライン(IPA)」や「テレワークセキュリティガイドライン(総務省)」をご確認ください。

参考:不正のトライアングルの考え方

9年連続9回目の選出となっています。

特定の組織を標的にして、様々な手口で機密情報を詐取しようとする手法が標的型攻撃です。攻撃の手口としては、本物に偽装したメールに添付したファイルやリンク先からウイルスに感染させる、組織が利用するクラウドサービスやWEBサーバー、VPN等へ不正アクセスし、認証情報を詐取するといったことが典型的かと思います。

標的型攻撃のメールの特徴としては、IPAは以下の点をあげています。

・メールの受信者に関係がありそうな送信者を詐称する

・添付ファイルや本文中のURLリンクを開かせるため、件名・本文・添付ファイルに細工が施されている(業務に関係するメールを装ったり、興味を惹かせる内容や、添付ファイルの拡張子を偽装するなど)

・ウイルス対策ソフトで検知しにくいマルウェアが使われる

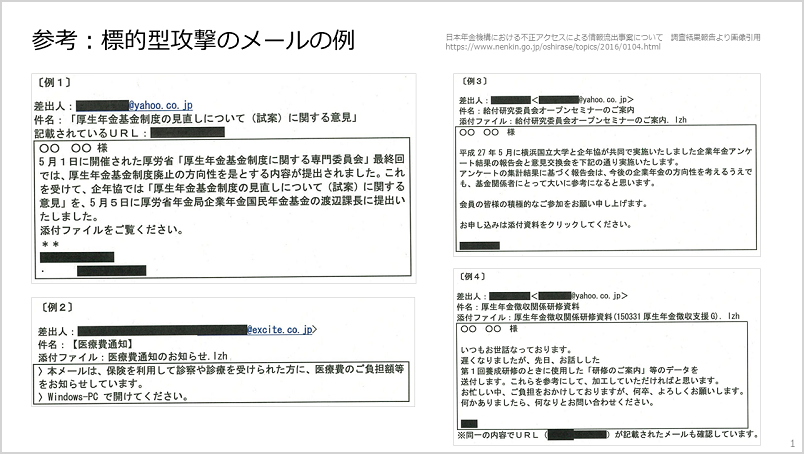

有名な被害事例としては、2015年に発生した日本年金機構からの大規模な個人情報の漏えい事件があげられるかと思います。この事件では、日本年金機構の業務に関連する連絡等を偽装した攻撃メールが複数回送られていました。

・参考:日本年金機構における不正アクセスによる情報流出事案について

標的型攻撃においては、特定の組織ごとに攻撃メール文面等が個別にカスタマイズされる、人間の心理的な隙や行動のミスを突くソーシャルエンジニアリングという手法が用いられる等、非常に高度な手法が用いられるため、被害を防ぎきれない恐れが特に高くなると言えます。IPAが特別相談窓口を設けていますので、ご確認をおすすめいたします。

参考:標的型攻撃メールの例(日本年金機構における不正アクセスによる情報流出事案について 調査結果報告 より画像引用)

3年連続3回目の選出となっています。

OSやソフトウェア等の脆弱性(セキュリティ上の欠陥)は日々新たに発見されています。ゼロデイ攻撃は、脆弱性が発見され、修正プログラム(パッチ)や回避策がシステムベンダーから提供される前のタイミングを狙う攻撃です。修正パッチが提供される日を1日目と考え、ゼロデイ攻撃と呼ばれています。

ゼロデイ攻撃の被害を受けるときは組織が脆弱性情報を把握できていないため、攻撃に気づけず、被害が広がりやすいという特徴があります。また、広く利用されているソフトウェアに対してゼロデイ攻撃が行われた場合、影響が甚大になります。

対策が困難な攻撃のひとつと言えますが、セキュリティのサポートが充実しているソフトウェアを利用する、最新の脆弱性情報を収集し対策状況を管理するといった対策が考えられる他、被害を受けた後に速やかに影響範囲を特定し、原因を究明できる体制を整えておくこと等が必要になります。

以上、上位5位の脅威についてご説明いたしましたが、IPAによる解説資料は数ヶ月以内に公表されると思われますので、その際に必ず最新の解説資料をご確認ください。

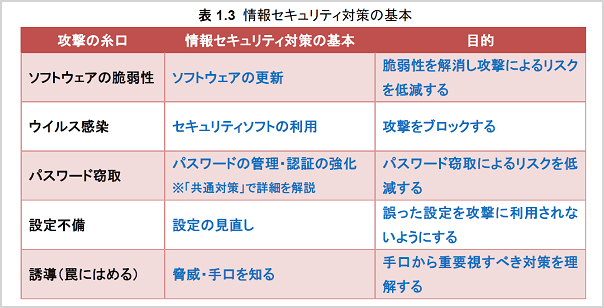

情報セキュリティ上の脅威は、10大脅威以外にも多数存在します。しかし攻撃者による「攻撃の糸口」は似通っており、脆弱性の悪用、ウイルスの利用、ソーシャルエンジニアリングの手口が広く使われています。

情報セキュリティ10大脅威においては、2015年版より、攻撃の糸口を5つに分類し、それぞれに該当する対策を「情報セキュリティ対策の基本」としています。

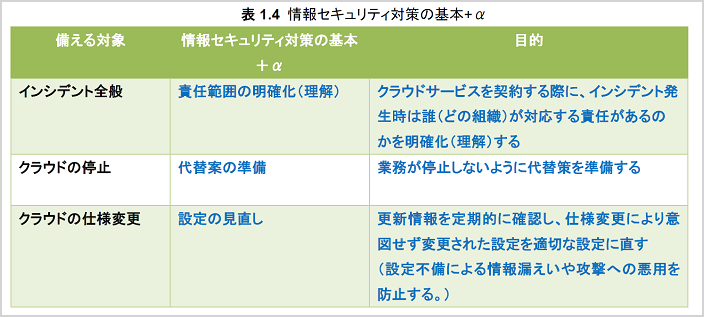

以下は「情報セキュリティ10大脅威 2023」における情報セキュリティ対策の基本と、クラウドサービスを利用する場合のプラスアルファになります。対策に手がかけられていない組織においては、まずはこうした対策を進めることが必要になります。

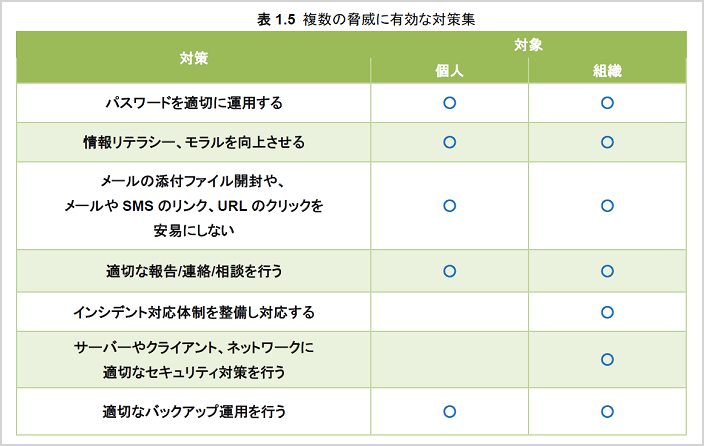

脅威の種類は多岐にわたりますが、対策に着目すると共通しているものもあり、そうした対策を徹底することで、複数の脅威に対して効率的に対策を進めることができます。以下の対策があげられていますので、未対応の組織がありましたら詳細をご確認ください。

以上、情報セキュリティ10大脅威、及び情報セキュリティ対策の基本と共通対策についてご説明いたしました。

ご不安をお持ちの組織におかれましては、当機構が認証付与している個人情報保護第三者認証マーク「TRUSTe(トラストイー)」の審査・取得を通じてセキュリティ対策の確認・アドバイスが可能ですので、お気軽にお問合せください。

個人情報に関わる資格制度の運営や社員教育、認証付与など総合的ソリューションを提供し、個人情報保護の推進に貢献してまいります。