2026年2月25日

IPA(情報処理推進機構)が毎年発表している情報セキュリティ10大脅威の2026年版が公表されましたが、2025年に引き続き、組織編の脅威の第1位はランサム攻撃による被害でした。11年連続の選出となり、6年間連続での1位となります。

実際に、2026年もランサムウェアによる被害が後を絶ちません。直近でも、製造業や宿泊業、病院等において被害報道が相次いでいます。引き続き注視と対策が必要なことは言うまでもありません。

本記事では、警察庁の統計からランサムウェア被害の件数や感染経路をあらためて確認します。組織の規模や業界を問わず被害が発生しています。感染経路としてはVPNとリモートデスクトップが多くを占めていますので優先度を高めて対策する必要があります。

ランサムウェア対策として、ゼロトラストの考え方が有効です。当機構では、2026年3月25日に「ランサムウェア対策に有効なゼロトラストとは 〜なんちゃってゼロトラストから卒業しませんか?〜」と題し特別セミナーを開催します。どうぞお気軽にご視聴ください。

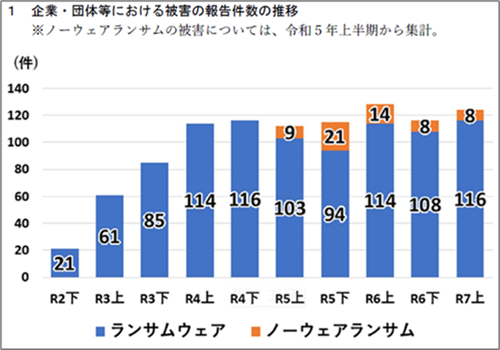

警察庁が、事例や統計等データをまとめた資料「サイバー空間をめぐる脅威の情勢等について」を半期ごとに公開しています。以下では、そのうちの最新版である令和7年上半期の資料をもとにランサムウェア被害の傾向をご説明します。

令和7年上半期における被害報告件数は116 件であり、令和4年下半期と並んで最多となっています。

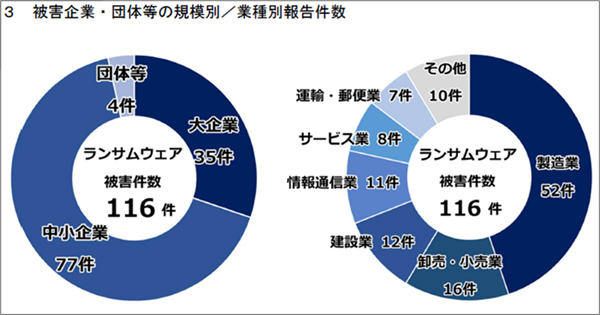

被害企業・団体の規模別/業務別報告件数からは、中小企業の被害が約66%と多いこと、様々な業界で被害が発生していることが見て取れます。

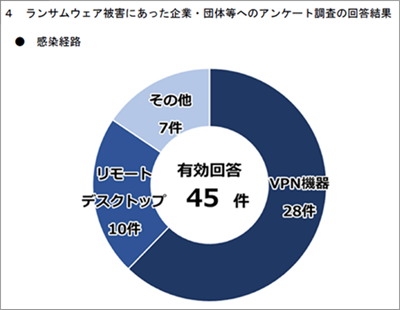

感染経路については、有効回答数は減少しますが、VPNが約62%、RDS(リモートデスクトップ)が約22%となり、このふたつで8割以上となっています。

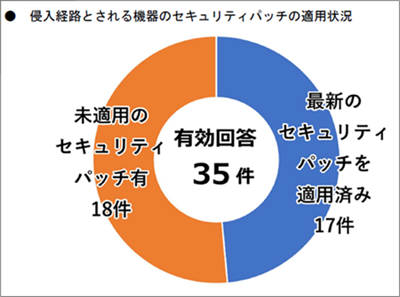

また、侵入経路とされる機器のセキュリティパッチの適用情報については、約49%が適用済みという回答でした。

脆弱性対策が非常に重要なことは当然ですが、この結果からは、VPN機器等において、最新のセキュリティパッチを適用していても侵入されるケースが多いことが見て取れます。

そうしたケースでは、ゼロデイ攻撃や、設定の不備を突く攻撃、認証の突破といった攻撃手法がとられている可能性が高いと考えられます。

ゼロトラストという言葉はシステムの観点から言い換えると「システムに対するアクセスを無条件に信頼しない」といった意味になります。

従前のセキュリティの考え方は、内部のネットワークと外部のインターネットを分離し、それらの境界線上で外部からのサイバー攻撃等を防ぐ「境界型防御」というものでした。この考え方においては、内部におけるユーザーのシステムへのアクセスは、原則的に信頼することが一般的でした。

しかし現在は、インターネット上のクラウドサービスへの情報資産の配置、モバイル端末を利用した社外からのクラウドサービスへのアクセス、VPN機器を通じた社外からの社内ネットワークへのアクセスといったこと常態化しています。内部と外部との境界の概念が複雑、曖昧になっており、「境界型防御」の有効性が低下しています。

内部のネットワークとインターネットとの接点が急増する状況では、攻撃者の侵入を防ぐことはより困難となっています。そうした状況下においては、従前のように内部ネットワークのユーザーを無条件に信頼してしまうと、攻撃者に侵入された場合に社内ネットワークが広範に侵害され、甚大な被害が生じる恐れがあります。

当機構では、2026年3月25日に、「ランサムウェア対策に有効なゼロトラストとは 〜なんちゃってゼロトラストから卒業しませんか?〜」と題して無料WEBセミナーを開催します。ランサムウエアの被害の現状をわかりやすく説明するとともに、その対策として有効とされる「ゼロトラスト」の考え方を紹介します。 ぜひお気軽にご視聴ください。

▶ セミナー内容

ランサムウェアの現状と脅威 / ランサムウェアの仕組みと進化 / ゼロトラストが求められる背景 / ゼロトラストとは何か / 我が国におけるゼロトラスト導入の現状 / ゼロトラストモデルをランサムウェア対策に活用する方法

▶ セミナー詳細、ご予約はこちらより

当機構では、ブログの新規公開をニュースレターにてお知らせしております。ニュースレターの受信をご希望の方はこちらのフォームよりお気軽にお申込みください。

個人情報に関わる資格制度の運営や社員教育、認証付与など総合的ソリューションを提供し、個人情報保護の推進に貢献してまいります。