2025年4月4日

2025年3月19日、個人情報保護委員会は、個人情報保護法に基づく行政上の対応を公表しました。

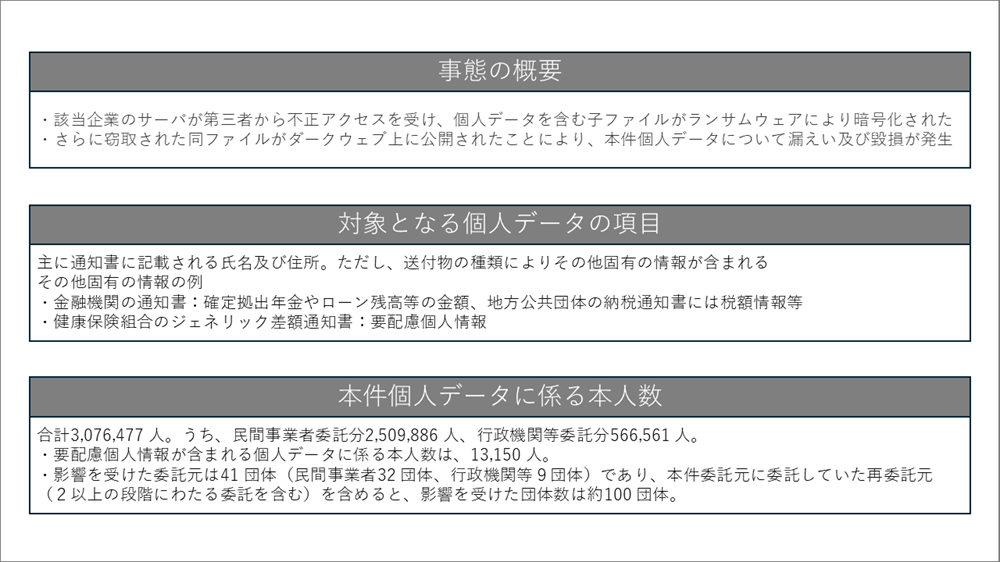

本指導は、取引先から委託を受けて様々な通知書の印刷・発送業務を行っている企業に対するもので、対象となった事態の概要等は以下の通りです。

本指導は、以下のような点が考慮され、公表に至っています。

〇漏えいが生じた個人データに係る本人数の多さ

〇再委託元等複数にわたる委託元を含めた場合、影響を受けた団体数が多い点

〇委託元は地方公共団体も多く、税関系情報等の委託も複数見受けられ、行政機関等における個人情報の取扱いについての国民に対する透明性や信頼性の確保の観点を考慮すべき点

〇漏えいしたデータ項目に本人の権利利益の侵害が更に拡大する可能性がある個人データが含まれる点(例えば、確定拠出年金に関する金額、ローン残高、納税額等)

本ブログでは、各個人情報取扱事業者の安全管理措置の見直しに資するべく、本指導より、「不正アクセスの侵入経路及び本件漏えい等事態の発生原因」と「個人情報保護法上の問題点」について確認します。

外部調査機関によるフォレンジック調査により、攻撃者はVPN機器を経由して、基幹系ネットワークに侵入したことが判明しています。あわせて、業務系ネットワークへの侵入には成功していないことが確認されています。

しかし、被害を受けた企業はVPN機器のログが適切に取得できていなかったため、VPN機器の認証回避方法や基幹系ネットワークへの侵入方法の詳細の確認には至っていないとのことです。

VPN機器のログが適切に取得できていなかったため、真因は分かっていませんが、以下の事実が判明しており、原因となった可能性が高いと指摘されています。

当該企業は、2021年からVPN機器のアップデートを行っておらず、被害を受けた当時、最新のパッチが適用されておらず、脆弱性への対応が未了となっていました。

本件で不正利用された管理者アカウントのパスワードは、推測がある程度容易な英子文字のみの11桁のものであり、2017年から変更していませんでした。

また、当該企業のパスワード管理においては、侵入を受けた基幹系ネットワークは45日でパスワード更新を行う旨が規定されていました。なお、業務系ネットワークについては、①英文字、記号、数字の3種混合、②8桁以上、③30日以上で更新、というパスワードポリシーを規定していました。

当該企業は、社内ネットワークを業務系ネットワークと基幹系ネットワークに分けて業務を行っており、委託元から提供をうけた個人データは、業務系ネットワークでのみ保管し取り扱うルール(以下「保管ルール」)としていました(ただし社内規定等には明文化されておらず、また、当該企業内部のものであり業務委託に関する契約書等には記載はありませんでした)。

しかし、当該企業の全56部署のうち、3部署において、本来アクセス権限がない従業者と業務データを共有する目的や、通知書発送の有無等の業務管理を行う目的で、保管ルールを遵守せず、個人データを基幹系ネットワーク上のサーバへコピーし業務を行っていました。

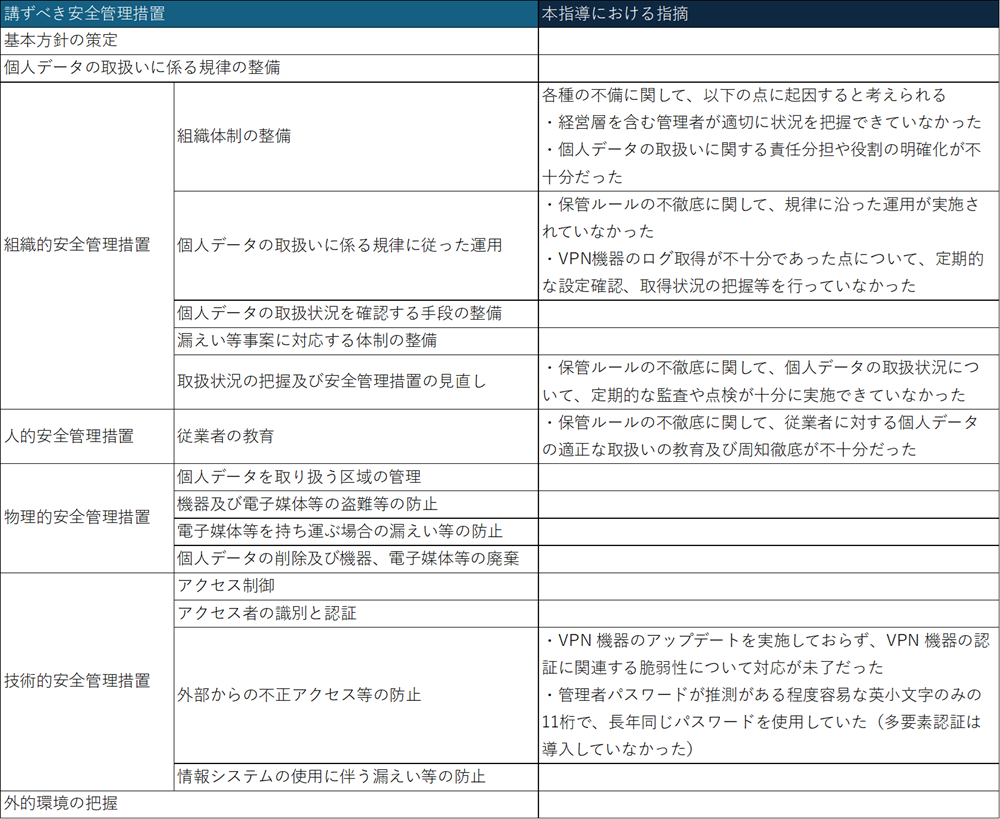

個人情報保護法では、「個人情報取扱事業者は、その取り扱う個人データの漏えい、滅失又は毀損の防止その他の個人データの安全管理のために必要かつ適切な措置を講じなければならない」と規定されています(第23条)。あわせて、個人情報の保護に関する法律についてのガイドライン(通則編)において、講ずべき安全管理措置の内容が示されています((別添)講ずべき安全管理措置の内容)。

本事案では、安全管理措置の一部に関して、問題点が認められたとされています。以下の表は、講ずべき安全管理措置として定められた措置の一覧に、本指導において指摘があった措置について、指摘内容を一部記載したものです。表に続けて、各指摘についてかいつまんで説明します。

ガイドラインでは「個人データを取り扱う情報システムを外部からの不正アクセス又は不正ソフトウェアから保護する仕組みを導入し、適切に運用しなければならない」とされています。

本事案では、この規定について、以下の点等から不備が認められるとされています。

〇2021年からVPN機器のアップデートを行っておらず、被害を受けた当時、最新のパッチが適用されておらず、脆弱性への対応が未了となっていた

〇本件で不正利用された管理者アカウントのパスワードは、推測がある程度容易な英子文字のみの11桁のものであり、2017年から変更していなかった(なお多要素認証は導入していなかった)

ガイドラインでは「安全管理措置を講ずるための組織体制を整備しなければならない」とされています。

本事案では、上述の通り、保管ルールが明文化がされておらず実際に一部の部署において守られていなかったこと、VPN機器のアップデートがされていなかったこと、基幹系ネットワークのパスワードポリシーについて桁数や文字について制限がなく、また更新日数の規定はあったが、遵守されていなかったことが判明しています。

これらの不備について、経営層を含む管理者が適切に状況を把握できていなかったこと、また、個人データの取扱いに関する責任分担や役割の明確化が不十分であったことに起因すると考えられ、組織体制の整備に問題があったものと認められるとされています。

ガイドラインでは「あらかじめ整備された個人データの取扱いに係る規律に従って個人データを取り扱わなければならない。なお、整備された個人データの取扱いに係る規律に従った運用の状況を確認するため、利用状況等を記録することも重要である」とされています。

本事案では、一部の部署で保管ルールが遵守されていなかったことが判明しています。保管ルールが守られていた場合は個人データの漏えい等は発生していなかったであろうという点を考えると、個人データの保管場所について規律に沿った運用が実施されていなかった問題は大きいといえるとされています。

また、VPN機器のログ取得が不十分であった点については、定期的な設定確認、取得状況の把握等を行っておらず、個人データの取扱いの検証が可能な状態ではなかったと指摘されています。

ガイドラインでは「個人データの取扱状況を把握し、安全管理措置の評価、見直し及び改善に取り組まなければならない」とされています。

当該企業は、一部の部署で保管ルールが遵守されていなかったことを発見、是正することができませんでしたが、これは個人データの取扱状況を把握するための体制が整備されていなかったことに起因しており、その結果、漏えい等事態の影響が拡大したものといえると指摘されています。

従業者の教育(人的安全管理措置)として、「従業者に、個人データの適正な取扱いを周知徹底するとともに適切な教育を行わなければならない」とされています。

当該企業は。従業者に対して定期的に一般的な情報セキュリティ等に関する研修を行っていましたが、保管ルールについては、明文化することなく、日常業務における暗黙のルールとなっていました。そのため、従業者が常時確認できる状態ではなく、従業者に対する教育、周知徹底が不十分であったと指摘されています。

以上のように、本指導では、技術的安全管理措置、組織的安全管理措置、人的安全管理措置に不備が認められたことが指摘されています。詳細については、個人情報保護委員会の公表資料をご覧ください。

本事案の侵入経路はVPN機器経由であり、発生原因もVPN機器のアップデート未了やパスワードの脆弱さ等である可能性が高いとされていますが、保管ルールが守られていなかったことが、個人データの漏えいの一因となっています。

個人情報保護法上の問題点としては、上述のような直接的な原因の背後にあるものとして、組織的安全管理措置、人的安全管理措置についても指摘がなされています。個人情報保護体制の見直しの参考にしていただくことを推奨いたします。

個人情報に関わる資格制度の運営や社員教育、認証付与など総合的ソリューションを提供し、個人情報保護の推進に貢献してまいります。